В современном мире, где безопасность данных играет ключевую роль, защита информации от несанкционированного доступа становится все более важной. Одним из важнейших аспектов безопасности веб-приложений является защита от CSRF-атак (Cross-Site Request Forgery), которые могут привести к серьезным последствиям для пользователей и организаций.

CSRF-атака основана на использовании невалидного CSRF токена, который осуществляет подмену запросов пользователя. Когда пользователь уязвимого сайта выполняет некоторое действие, ему выдается токен, который должен отправляться с каждым последующим запросом, чтобы подтвердить его подлинность. Однако в случае, если атакующий получил невалидный токен, он может проникнуть в систему и выполнить нежелательные действия от имени пользователя.

Проблема с невалидным CSRF токеном СДЭК стала предметом обсуждения в сообществе разработчиков и пользователей. Организация, занимающаяся доставкой товаров, столкнулась с серьезной уязвимостью в своей системе, которая могла привести к утечке конфиденциальной информации клиентов и даже к взлому аккаунтов.

Причины возникновения невалидного CSRF токена могут быть различными: ошибки в коде веб-приложения, неправильная генерация токена, отсутствие проверки токена на стороне сервера, недостаточный тестирование системы на уязвимости и многие другие. В результате такой уязвимости злоумышленники могут получить доступ к личным данным пользователей, провести мошеннические операции или даже полностью контролировать уязвимую систему.

Такая ситуация требует серьезного внимания разработчиков и компаний, чтобы защитить информацию своих пользователей и предотвратить возможные негативные последствия. Важно регулярно обновлять и тестировать веб-приложения, внедрять механизмы защиты от CSRF-атак и следить за изменениями в методах атаки, чтобы оперативно принимать необходимые меры по предотвращению и обнаружению уязвимостей.

Что такое CSRF токен и как он работает

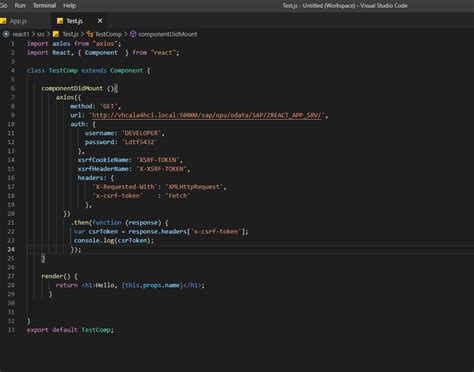

CSRF токен представляет собой уникальный случайный код, который генерируется на сервере и встраивается в каждую HTML-форму, доступную для отправки запросов. Этот токен передается вместе с запросом от клиента к серверу и проверяется на стороне сервера перед выполнением запрошенной операции.

Когда пользователь заходит на веб-сайт, он получает CSRF токен и веб-приложение автоматически встраивает его в каждую HTML-форму, которая позволяет выполнять изменения данных или другие критические операции. При отправке запроса на сервер, CSRF токен автоматически включается в запрос и сервер проверяет его на соответствие сессии текущего пользователя.

Таким образом, CSRF токен защищает от возможности злоумышленных атак, поскольку злоумышленник не сможет получить правильный CSRF токен и выполнить действия от имени пользователя без его ведома. Если CSRF токен не верен или отсутствует, сервер отклонит запрос и пользователю будет отказано в доступе.

Причины возникновения невалидного CSRF токена

1. Неправильная генерация CSRF токена:

Одной из основных причин возникновения невалидного CSRF токена является неправильная генерация самого токена. Если веб-приложение неправильно реализует процесс генерации и проверки токена, то возникает вероятность получить невалидный CSRF токен.

2. Некорректная передача CSRF токена:

Еще одной причиной невалидности токена может быть некорректная передача CSRF токена между клиентом и сервером. Например, если приложение передает CSRF токен в неправильном формате или не передает его вообще, то сервер не сможет проверить его валидность.

3. Срок действия CSRF токена и его обновление:

CSRF токены часто имеют ограниченный срок действия или должны обновляться после каждого запроса. Если токен не был обновлен или устарел, то сервер может считать его невалидным.

4. Другие технические проблемы:

Кроме того, невалидность CSRF токена может быть связана с другими техническими проблемами. Например, неверная конфигурация сервера, проблемы с соединением или ошибки в коде самого приложения могут привести к возникновению невалидного CSRF токена.

Важно отметить, что невалидный CSRF токен может представлять угрозу для безопасности веб-приложения, так как злоумышленник может использовать его для осуществления атаки на пользователей. Поэтому важно правильно реализовывать генерацию и проверку CSRF токена, а также обеспечивать безопасность передачи данных между клиентом и сервером.

Какие данные могут быть скомпрометированы из-за невалидного CSRF токена

С помощью невалидного CSRF токена злоумышленник может получить доступ к аккаунту пользователя на сайте и получить конфиденциальные данные, такие как имя, электронная почта, адрес проживания и информация о платежных данных.

Также, через невалидный CSRF токен злоумышленник может иметь возможность изменять данные пользователя без его ведома. Например, он может изменить адрес доставки, добавить или удалить товары в корзине, создать или удалить заказы и т.д.

Помимо этого, невалидный CSRF токен может быть использован для атаки на других пользователей. Злоумышленник может создать ссылку или форму, при переходе или отправке которой под управлением пользователя будут выполнены различные действия без его согласия. Например, через такие ссылки или формы может быть осуществлено отправка спам-сообщений, выполнение финансовых операций, изменение настроек безопасности и т.д.

Поэтому, невалидный CSRF токен является серьезной угрозой для безопасности пользователей и компрометирует их личные данные. Для защиты от данной уязвимости необходимо активно обновлять CSRF токены и использовать дополнительные меры безопасности, такие как двухфакторная аутентификация, защита от автоматических запросов и т.д.

Влияние невалидного CSRF токена на безопасность системы СДЭК

CSRF (Cross-Site Request Forgery) атака позволяет злоумышленникам отправлять поддельные запросы от имени пользователя без его согласия. При наличии невалидного CSRF токена в системе СДЭК, возникают серьезные проблемы с безопасностью, которые могут привести к краже личных данных, изменению настроек и даже полной компрометации системы.

Основные последствия невалидного CSRF токена для безопасности системы СДЭК:

- Позволяет злоумышленникам выполнить несанкционированные действия от имени аутентифицированного пользователя.

- Возможность изменить личные данные пользователя, включая адрес доставки.

- Возможность совершения заказов и совершения действий от лица пользователя без его ведома.

- Потенциальная возможность создания фальшивых заказов, что может привести к финансовым потерям и ухудшению репутации компании СДЭК.

- Невозможность доказать аутентичность запросов и трассировать действия, совершенные с невалидным CSRF токеном.

Чтобы предотвратить возможность невалидного CSRF токена и улучшить безопасность системы СДЭК, необходимо применять соответствующие меры:

- Уникальные CSRF токены для каждого запроса, которые невозможно предугадать и подделать.

- Периодическое обновление CSRF токенов для снижения риска их утечки.

- Правильная проверка CSRF токенов при получении запросов, чтобы исключить возможность выполнения запросов с невалидным токеном.

- Обучение пользователей системы СДЭК основам безопасности и постоянное напоминание о важности сохранения конфиденциальности своих данных.

Учитывая вышеперечисленные факторы, поддержание безопасности системы СДЭК исключает возможность использования невалидного CSRF токена. Это помогает избежать серьезных проблем, таких как утечка информации и нарушение личной безопасности пользователей.