Инжекция dll – это метод внедрения динамической библиотеки (dll) в адресное пространство другого процесса. Он используется для изменения поведения программы, добавления функциональности или осуществления взлома. Инжекция dll может быть как полезной, так и вредоносной.

Как работает инжекция dll?

Процесс инжекции dll начинается с выбора целевого процесса, в который мы хотим внедрить dll. Затем мы получаем хэндл открытого процесса и аллоцируем память для библиотеки dll в адресном пространстве процесса. Загружаем библиотеку в аллоцированную память и добавляем необходимые хуки и патчи для изменения поведения программы.

Одним из наиболее распространенных способов инжекции dll является использование функций Windows API, таких как CreateRemoteThread и LoadLibrary. Данные функции позволяют загружать dll в другой процесс и вызывать функции из этой dll. Этот метод обеспечивает гибкость и мощность инжекции dll.

Инжекция dll может быть использована разработчиками для добавления функциональности в программу без необходимости изменения исходного кода. Однако вредоносные программы также могут использовать инжекцию dll для осуществления злоумышленных действий, таких как кража данных или удаленное управление компьютером.

Понятие и механизм работы инжекции dll

Механизм работы инжекции DLL состоит из нескольких шагов. Основные этапы инжекции включают:

1. Выбор целевого процесса: сначала необходимо определить процесс, в который будет осуществляться инжекция DLL. Для этого используются различные методы, такие как перечисление всех запущенных процессов или поиск целевого процесса по имени или идентификатору.

2. Загрузка DLL: выбранная DLL загружается в адресное пространство целевого процесса. Это может быть выполнено путем использования функций Windows API, таких как LoadLibrary или CreateRemoteThread.

3. Внедрение кода: после загрузки DLL в адресное пространство процесса, инжекционный код вызывает функцию из библиотеки и передает ей управление. Это позволяет выполнить необходимые изменения или расширения функциональности в работающей программе.

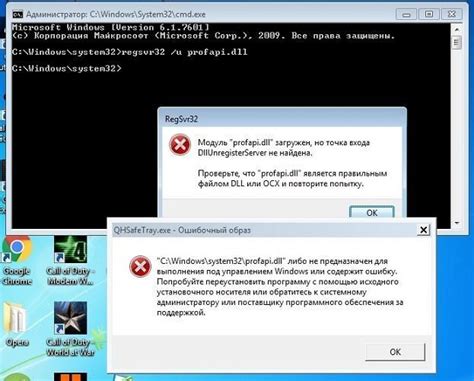

4. Обработка ошибок: в процессе инжекции DLL могут возникнуть различные ошибки. При возникновении ошибки необходимо обработать их и принять соответствующие меры, например, сообщить пользователю об ошибке или попытаться повторить инжекцию с другими параметрами.

Инжекция DLL является мощным инструментом для модификации и расширения программ, однако в некоторых случаях может быть использована вредоносным образом. Поэтому важно использовать данную технику только в легальных целях и быть осторожными при использовании сторонних DLL-библиотек.

Что представляет собой инжекция dll?

Инжекция dll применяется в различных областях, включая программирование, вредоносные программы и отладку. Например, инжекция dll может быть использована для расширения функциональности программы без необходимости изменения ее исходного кода. Также, вредоносные программы могут использовать инжекцию dll для незаметного внедрения кода в процесс операционной системы или другого приложения, с целью злоумышленной активности.

Механизм инжекции dll основан на использовании функций операционной системы, таких как LoadLibrary и GetProcAddress. Процесс инжекции обычно включает следующие шаги:

1. Выбор целевого процесса: инжекция dll требует выбора процесса, в который будет внедрена библиотека. Это может быть любое активное приложение, запущенное на компьютере.

2. Загрузка dll: выбранная dll библиотека загружается в память процесса с помощью функции LoadLibrary. Для этого требуются права администратора или разрешения на запись в память процесса.

3. Получение адреса функций: после загрузки dll в память процесса, можно получить адреса всех доступных функций библиотеки с помощью функции GetProcAddress. Адреса этих функций могут быть использованы в дальнейшем для запуска функций из внедренной dll.

4. Инжекция dll: непосредственно происходит инжекция dll в процесс. Этот шаг может быть реализован несколькими способами, включая создание удаленного потока в целевом процессе или использование функций операционной системы, таких как CreateRemoteThread.

Когда инжекция dll успешно завершена, код и данные из библиотеки становятся доступными в контексте целевого процесса. Это позволяет внедренной dll взаимодействовать с процессом, модифицировать его поведение или предоставлять дополнительные функции.

Инжекция dll является мощной техникой, которая может быть использована для решения различных задач. Однако, она также может быть злоупотреблена злоумышленниками, поэтому программистам и администраторам системы следует принимать соответствующие меры для защиты от возможного злоупотребления.

Как работает инжекция dll?

Существует несколько способов осуществления инжекции dll, включая:

- Ремотная инжекция: библиотека загружается в удаленный процесс, работающий на другой машине. Это позволяет атакующему контролировать удаленную машину и изменять ее поведение.

- Загрузка через модификацию процесса: инжекция происходит путем модификации таблицы импорта процесса, что позволяет подменить одну из системных библиотек на свою dll.

- Получение контроля над процессом: через использование отладчика или иного подобного инструмента, можно получить доступ к процессу и загрузить в него библиотеку.

После успешной инжекции dll, она получает доступ к адресному пространству целевого процесса и может выполнять различные операции, такие как:

- Модификация памяти: библиотека может изменять значения переменных и данных в адресном пространстве процесса.

- Выполнение кода: инжектированная dll может исполнять свой собственный код в адресном пространстве процесса, воздействуя на его выполнение.

- Перехват функций: библиотека может перехватывать вызовы функций, заменяя их на свои собственные реализации и изменяя поведение программы.

Инжекция dll широко используется в области обратного инжиниринга, создания читов для игр, отладки и анализа других программ. Однако, она также может быть использована злоумышленниками для внедрения вредоносного кода и получения контроля над системой.