Вход по спискам, или аутентификация по спискам, – это механизм безопасности, который позволяет контролировать доступ пользователей на основе списка учетных записей, разрешенных или запрещенных к использованию. Вход по спискам широко применяется в различных сферах, включая интернет-ресурсы, корпоративные сети и системы безопасности.

Основным преимуществом входа по спискам является удобство и эффективность. Администраторы могут быстро и легко настроить доступ на основе списков, добавляя или удаляя учетные записи по мере необходимости. Кроме того, вход по спискам позволяет определять различные уровни доступа для разных групп пользователей и устанавливать права на основе ролей или иных параметров.

Примером использования входа по спискам может быть разграничение доступа на сайте социальной сети. Администраторы могут составить список доверенных лиц, имеющих возможность публиковать контент или получать доступ к закрытым разделам. Также можно создать список заблокированных пользователей, которым будет отказан доступ к сайту или определенным функциям.

Однако необходимо помнить, что вход по спискам не является идеальным решением для обеспечения безопасности. При использовании данного механизма необходимо учитывать возможные уязвимости, такие как утечка учетных данных или подделка идентификаторов. Важно комбинировать вход по спискам с другими мерами безопасности, такими как двухфакторная аутентификация или межсетевые экраны, для обеспечения более надежной защиты данных.

Что такое вход по спискам?

Когда организации предоставляют доступ к своим ресурсам, они часто используют списки для контроля доступа. Эти списки могут содержать имена пользователей, пароли, разрешения или другую информацию, которая определяет, кому и какой доступ предоставлен.

Вход по спискам обычно используется в компьютерных системах, онлайн-сервисах, банковских системах и других ситуациях, где важно контролировать доступ к конфиденциальной или ограниченной информации.

Процесс входа по спискам обычно включает ввод и проверку идентификационной информации, такой как имя пользователя и пароль. Если введенная информация совпадает с записью в списке, то пользователю предоставляется доступ к ресурсам или услугам.

Вход по спискам может быть обеспечен различными методами и технологиями, такими как базы данных, шифрование и двухфакторная аутентификация. Эти методы помогают обеспечить безопасность и защиту от несанкционированного доступа к важной информации.

Определение и преимущества

Одним из ключевых преимуществ данного метода является простота использования и настройки. Администратору достаточно создать список с учетными записями пользователей, указав логины и пароли. При попытке входа пользователь вводит свои учетные данные, и они проверяются на соответствие данным в списке.

Вход по спискам также обладает высоким уровнем безопасности. В случае утечки паролей данные пользователей не будут скомпрометированы на стороне веб-сайта, так как пароли не хранятся в базе данных.

Данный метод также обеспечивает возможность легко управлять списками пользователей. Администратор может добавлять, изменять или удалять учетные записи в списке без необходимости изменения кода веб-сайта или приложения.

- Простота использования и настройки

- Высокий уровень безопасности

- Удобное управление списками пользователей

Как использовать вход по спискам

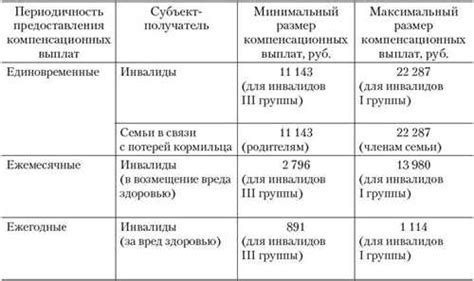

Для использования входа по спискам веб-сайта необходимо создать таблицу с учетными данными пользователей. Таблица может содержать следующие столбцы:

| Имя пользователя | Пароль | Уровень доступа |

|---|---|---|

| Пользователь1 | Пароль1 | Администратор |

| Пользователь2 | Пароль2 | Пользователь |

| Пользователь3 | Пароль3 | Пользователь |

Затем на веб-сайте необходимо создать форму входа, которая будет содержать поля для ввода имени пользователя и пароля. Пользователь должен ввести свои учетные данные и нажать кнопку "Войти" для аутентификации.

После входа веб-сайт может проверить введенные учетные данные с данными из таблицы. Если учетные данные совпадают, пользователю будет предоставлен доступ к определенным ресурсам или функциям.

Вход по спискам может быть полезен во многих случаях, например, в системах управления контентом, онлайн-магазинах или веб-приложениях, которые требуют аутентификации пользователей.

Способы проверки

Неупорядоченный список (<ul>) представляет собой перечень элементов, которые не имеют определенного порядка. Каждый элемент списка обозначается тегом <li>. Эти списки удобны для представления информации, которая не требует учета порядка или имеет равную важность.

Пример использования неупорядоченного списка:

- Первый элемент

- Второй элемент

- Третий элемент

Упорядоченный список (<ol>) представляет собой перечень элементов с определенным порядком. Каждый элемент списка также обозначается тегом <li>. Эти списки удобны, когда важен порядок элементов или необходимо продемонстрировать последовательность действий.

Пример использования упорядоченного списка:

- Первый элемент

- Второй элемент

- Третий элемент

Еще одним способом проверки входа по спискам является использование вложенных списков, которые можно создавать с помощью вложенных тегов <ul> или <ol>. Вложенные списки представляют собой подсписки, разделенные на категории или подходящие друг к другу по смыслу элементы.

Пример использования вложенного списка:

- Главный элемент

- Подэлемент 1

- Подэлемент 2

- Другой главный элемент

- Подэлемент 1

- Подэлемент 2

Безопасность и конфиденциальность

Использование списков для входа на сайт или в приложение позволяет обеспечить защиту от несанкционированного доступа к конфиденциальным данным. Для этого в системе устанавливаются списки, которые содержат информацию о пользователях и их правах доступа. Таким образом, только те пользователи, которые имеют необходимые права, смогут получить доступ к конфиденциальным данным.

При использовании входа по спискам важно обеспечить защиту информации от несанкционированного доступа третьих лиц. Для этого рекомендуется применять надежные методы шифрования данных и использовать беспрерывные алгоритмы проверки подлинности. Также важно регулярно обновлять списки доступа и отслеживать подозрительную активность на сайте или в приложении.

- Использование сильных паролей – пароли должны содержать как минимум 8 символов, включая заглавные и строчные буквы, цифры и специальные символы.

- Многофакторная аутентификация – при входе на сайт или в приложение пользователь должен проходить два или более этапа аутентификации (например, вводить пароль и вводить код, полученный на мобильный телефон).

- Ограничение количества попыток входа – при превышении определенного количества неудачных попыток входа пользователь должен быть временно заблокирован.

Вход по спискам является важным инструментом для обеспечения безопасности и конфиденциальности пользователей. Правильное использование этого метода позволяет защитить конфиденциальные данные и предотвратить несанкционированный доступ к ним.