В мире современных технологий, где цифровые данные играют огромную роль в жизни людей и организаций, безопасность информации является одним из ключевых аспектов. Один из методов обеспечения безопасности данных называется "перебить бит". Этот термин описывает процесс изменения значения одного или нескольких битов в цифровой последовательности данных.

Перебивание бита может быть использовано для различных целей, включая исправление ошибок, контроль целостности данных, а также защиту данных от несанкционированного доступа. При перебивании бита, изменение его значения может привести к изменению значения всей последовательности данных, что может оказать серьезное влияние на работу программного обеспечения и системы в целом.

Важно отметить, что перебивание бита может использоваться не только для определенных целей безопасности и защиты данных, но и для проведения научных исследований в области информатики и криптографии. Этот процесс помогает расширить наши знания о работе цифровых систем и разработать новые алгоритмы шифрования и дешифрования.

Таким образом, понимание перебивания бита является неотъемлемой частью работы разработчиков и специалистов по безопасности данных. Знание этого процесса позволяет эффективно обеспечивать безопасность информации и предотвращать возможные атаки на цифровые системы.

Базовые понятия перебитого бита

Важно понимать, что перебитый бит может привести к серьезным последствиям, особенно при передаче чувствительной информации. Например, в случае перебитого бита в пароле, система аутентификации может принять неверный пароль и предоставить доступ злоумышленнику. Поэтому обнаружение и исправление перебитых битов является важной задачей в сфере информационной безопасности.

| Бит | Значение |

|---|---|

| 0 | Логический 0 |

| 1 | Логическая 1 |

Для обнаружения и исправления перебитых битов часто используются специальные алгоритмы, такие как коды Хэмминга или коды проверки четности. Эти алгоритмы позволяют не только обнаружить наличие перебитых битов, но и определить их местоположение и восстановить исходное значение. Такие механизмы являются основой для надежной передачи данных по сетям.

Что значит перебить бит

Перебить бит может быть полезно во многих ситуациях. Например, если у нас есть переменная, содержащая значение 5 в двоичном представлении (101), и мы хотим изменить значение третьего бита на 0, мы можем выполнить операцию перебивания бита. Результатом будет новое значение переменной – 1 (001 в двоичном представлении).

Перебивание бита широко используется в программировании, особенно при работе с побитовыми операциями. Например, в языке C существуют операторы побитового И (&) и побитового ИЛИ (|), которые позволяют перебивать биты в целочисленных значениях. Это может быть полезно, например, при работе с флагами или масками.

Кроме того, перебивание бита может быть полезно при шифровании данных. Изменение одного или нескольких битов может значительно изменить информацию и сделать ее непонятной для постороннего наблюдателя.

Таким образом, перебитый бит может иметь большое значение в компьютерной науке и программировании, позволяя нам изменять и манипулировать данными на самом маленьком уровне.

Как перебивается бит

Существуют различные методы перебивания бита:

| Метод | Описание |

|---|---|

| Логическое И (AND) | При перебивании бита с помощью этого метода, применяется логическое "И" к значению бита и маске. Если оба бита равны 1, результат будет 1, иначе - 0. |

| Логическое ИЛИ (OR) | При перебивании бита с помощью этого метода, применяется логическое "ИЛИ" к значению бита и маске. Если хотя бы один бит равен 1, результат будет 1, иначе - 0. |

| Исключающее ИЛИ (XOR) | При перебивании бита с помощью этого метода, применяется логическое "Исключающее ИЛИ" к значению бита и маске. Если биты различны, результат будет 1, иначе - 0. |

Перебивание бита широко используется в программировании и компьютерных сетях для различных задач, таких как шифрование данных, контроль ошибок и управление доступом.

Почему перебитие бита важно

| Преимущество | Описание |

|---|---|

| Контроль ошибок | Перебитие бита используется для обнаружения и исправления ошибок в передаваемых данных. Путем изменения одного бита можно создать контрольную сумму, которая позволяет проверить целостность данных в процессе их передачи. |

| Шифрование данных | Изменение значения определенных битов в шифровальном алгоритме позволяет обеспечить безопасность и защиту передаваемых данных. Перебитие бита может использоваться для создания сложных шифров и защиты от несанкционированного доступа. |

| Управление сетью | Перебитие бита используется в сетевых протоколах для передачи сигналов о состоянии сети, управления потоком данных и других важных параметров. Изменение битов в заголовках пакетов позволяет оптимизировать процессы передачи и снижать нагрузку на сеть. |

| Исправление изображений и звука | Предотвращение и исправление ошибок передачи в цифровых сигналах для изображений и звука - это одна из важных задач перебития бита. Благодаря этой технике можно восстановить данные и получить качественный результат даже при наличии возможных искажений и потерь. |

В итоге, перебитие бита играет ключевую роль во многих областях компьютерных наук и информационных технологий. Оно позволяет обеспечить надежность, безопасность и эффективность передачи данных, а также исправлять возникающие ошибки и снижать их влияние на качество информации.

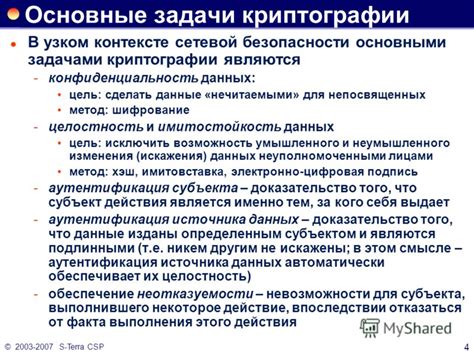

Влияние перебития бита на сетевую безопасность

Когда биты перебиваются, это может привести к ошибкам передачи данных, что может привести к искажению или потере информации. В результате этого злоумышленники могут получить доступ к конфиденциальным данным, таким как логины, пароли, данные банковских счетов и прочая чувствительная информация.

Влияние перебития бита на сетевую безопасность состоит в том, что злоумышленники могут использовать эту технику для изменения передаваемых данных и внесения ошибок. Например, они могут перебить биты в пакете данных, чтобы изменить адрес получателя или добавить вредоносную программу в передаваемую информацию.

Одной из наиболее распространенных атак, связанных с перебитием бита, является атака на протокол TCP/IP с использованием фрагментации пакетов. Подделанные пакеты, содержащие измененные биты, могут привести к сбою сети, отказу в обслуживании (DDoS) или возможности злоумышленника получить несанкционированный доступ к сети.

В целях обеспечения сетевой безопасности, необходимо иметь механизмы контроля целостности данных и обнаружения изменений в передаваемой информации. Криптографические протоколы, такие как MD5, SHA-1, SHA-256, используются для проверки целостности данных и предотвращения атак, связанных с перебитием бита.

Атака перебития бита подчеркивает важность защиты сетевых систем и данных. Одним из методов защиты является использование шифрования и контроля целостности данных, чтобы обнаружить и предотвратить изменение передаваемой информации. Еще одним подходом является регулярное обновление и аудит безопасности сети для выявления уязвимостей и их исправления.

Способы защиты от перебития бита

1. Применение контрольной суммы:

Один из основных способов защиты от перебития бита - использование контрольной суммы. Контрольная сумма - это дополнительная информация, которая вычисляется на основе данных и добавляется к ним. При получении данных получатель также вычисляет контрольную сумму и сравнивает ее с пришедшей общей контрольной суммой. Если контрольные суммы не совпадают - это может указывать на перебитый бит. Таким образом, контрольная сумма обеспечивает целостность передаваемых данных.

2. Использование кодов Хэмминга:

Другой способ защиты от перебития бита - использование кодов Хэмминга. Кодирование данных кодами Хэмминга позволяет обнаружить и избавиться от одиночных ошибок в данных. Код Хэмминга добавляет дополнительные биты информации к исходным данным, которые позволяют выявлять ошибки и исправлять их. При получении данных получатель выполняет проверку и исправление ошибок на основе дополнительных битов.

3. Резервное копирование данных:

Один из простых способов защиты от перебития бита - создание резервных копий данных. Резервное копирование позволяет сохранить данные на другом носителе или в другом месте, чтобы при перебитии бита можно было восстановить их из резервной копии. Для обеспечения надежности резервных копий рекомендуется использовать несколько независимых носителей и периодически обновлять резервные копии.

4. Использование проверки в двух этапах:

Еще один способ защиты от перебития бита - использование проверки в двух этапах. При этом данные проверяются несколько раз на разных этапах передачи или обработки. Если результаты проверки различаются, это может указывать на наличие перебитого бита. В этом случае производится дополнительное сканирование данных или восстановление исходных данных.

В итоге, применение различных способов защиты от перебития бита позволяет создать более надежные системы передачи данных и уменьшить возможность ошибок и потерь информации.

Перебитие бита в контексте криптографии

В криптографии перебитие бита можно использовать для создания различных методов шифрования и аутентификации данных. Например, при использовании фрагментарного шифрования (схема Feistel) перебитие бита влияет на конечный результат и обеспечивает достаточную степень надежности системы.

Важно отметить, что перебитие бита может быть использовано и злоумышленниками. Например, атака на функцию хэширования может осуществляться посредством перебития битов, что приводит к изменению значения хэш-суммы и нарушает безопасность информации.

| Пример использования перебития бита в криптографии | Значение исходного бита | Значение измененного бита |

|---|---|---|

| Шифрование симметричным алгоритмом AES | 0 | 1 |

| Шифрование асимметричным алгоритмом RSA | 1 | 0 |

| Аутентификация с использованием хэш-функции | 0 | 1 |

Перебитие бита – это мощный инструмент криптографической защиты, но требует тщательного анализа и контроля при его применении. Важно учитывать возможные уязвимости, связанные с перебитием бита, и предпринимать соответствующие меры для обеспечения безопасности данных.

Как перебитие бита может нарушить работу криптосистемы

Криптосистемы основаны на сложных алгоритмах шифрования, которые обеспечивают конфиденциальность и целостность данных. Но эти алгоритмы требуют точности и надежности при передаче и хранении данных. Изменение всего одного бита может повлечь за собой непредсказуемые последствия.

Перебитие бита может привести к следующим проблемам в работе криптосистемы:

| Проблема | Последствия |

|---|---|

| Потеря данных | Изменение бита может привести к потере данных, так как могут быть повреждены целостность и правильность расшифровки. |

| Нарушение конфиденциальности | Изменение бита может привести к раскрытию конфиденциальной информации или возможности подмены данных. |

| Уязвимость к атакам | Перебитие бита может стать отправной точкой для атаки и облегчить процесс взлома криптосистемы. |

Поэтому, для обеспечения безопасности и надежности криптосистем, необходимо строго контролировать целостность данных и принимать меры для защиты от перебития бита. Это может включать в себя использование дополнительных проверок целостности и шифрование с использованием сильных алгоритмов.

Перебитие бита в медицине

Одной из областей, где перебитие бита может стать особенно важным, является передача медицинских данных через сеть. Например, при передаче файлов с результатами анализов, рентгеновскими снимками или электрокардиограммами возможно перебитие битов, что может привести к искажению информации и, как следствие, к неправильной интерпретации данных врачом.

Для предотвращения перебития бита в медицинских приложениях используются различные методы и протоколы. Например, методы контроля целостности данных, такие как циклический избыточный код (Cyclic Redundancy Check, CRC), могут использоваться для обнаружения и исправления ошибок в передаваемых медицинских данных.

| Протокол | Описание |

|---|---|

| Checksum | Этот протокол вычисляет контрольную сумму для передаваемых данных и сравнивает ее с полученной контрольной суммой для обнаружения ошибок. |

| Forward Error Correction (FEC) | Протокол FEC добавляет дополнительные биты к передаваемым данным, которые позволяют исправить ошибки при их обнаружении. |

| Automatic Repeat reQuest (ARQ) | ARQ протокол обеспечивает повторную передачу данных в случае обнаружения ошибок. |

Важно отметить, что несмотря на использование различных методов предотвращения перебития бита, возможность появления ошибок все равно существует. Поэтому в медицине особое внимание уделяется проверке и исправлению данных, а также обучению медицинского персонала правильному использованию медицинской информации.

Таким образом, перебитие бита в медицине является значимой проблемой, которая может повлиять на качество предоставляемых медицинских услуг. Поэтому разработка и использование надежных методов контроля целостности данных является неотъемлемой частью современной медицинской практики.

Как ошибки в передаче информации могут повлиять на результаты медицинских исследований

Ошибки в передаче информации могут привести к некорректным выводам и неправильным интерпретациям данных. К примеру, если в ходе исследования происходит случайное искажение информации из-за ошибки в передаче, это может привести к искажению данных и ведущих к некорректному заключению. Даже незначительные ошибки могут иметь серьезные последствия и привести к неверным результатам, что может создать опасность для пациентов, затруднять принятие важных медицинских решений и затянуть процесс разработки новых лекарств и методов лечения.

Для минимизации ошибок в передаче информации в медицинских исследованиях применяются различные методы и техники. Например, используются специализированные программные средства, которые позволяют контролировать процесс передачи данных и обнаруживать и исправлять ошибки. Также проводятся дополнительные проверки и верификации данных, чтобы убедиться в их достоверности.

| Возможные последствия ошибок в передаче информации: |

|---|

| 1. Неверное искажение данных и результатов исследования. |

| 2. Недостоверность и ненадежность полученных результатов. |

| 3. Опасность для пациентов и затруднение в принятии медицинских решений. |

| 4. Затяжка процесса разработки новых методов лечения и лекарственных препаратов. |

В итоге, ошибки в передаче информации в медицинских исследованиях могут иметь серьезные последствия и искажать результаты. Поэтому важно применять все необходимые меры для минимизации ошибок и обеспечения достоверности полученных данных. Это позволит сделать более точные выводы и принять эффективные медицинские решения на основе результатов исследований.