Обернутый токен - это особый механизм, который обеспечивает безопасность и аутентификацию взаимодействия между клиентом и сервером. Он используется для передачи информации о доступе и правах пользователя в зашифрованном виде.

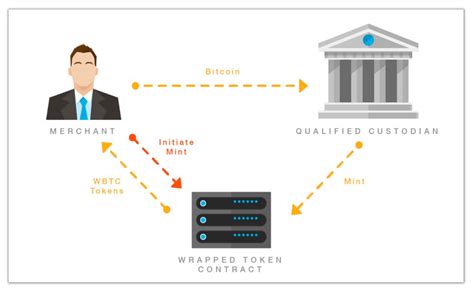

Принцип работы обернутого токена основан на следующих шагах:

- Клиент отправляет запрос на сервер с авторизационными данными.

- Сервер проверяет авторизационные данные и, в случае успешной аутентификации, генерирует обернутый токен.

- Обернутый токен включает в себя информацию о пользователе и его правах, а также защитный токен, который используется для проверки целостности обернутого токена.

- Сервер отправляет обернутый токен клиенту.

- Клиент использует обернутый токен для каждого последующего запроса к серверу, включая его в заголовок или тело запроса.

- Сервер проверяет целостность обернутого токена, расшифровывает информацию о пользователе и его правах, и принимает решение о допустимости запроса.

Преимущества использования обернутого токена очевидны. Во-первых, он обеспечивает безопасность передаваемой информации благодаря шифрованию и защитному токену. Во-вторых, он позволяет избежать хранения сессий на сервере, что повышает масштабируемость и отказоустойчивость системы. Кроме того, обернутый токен удобен в использовании, так как содержит всю необходимую информацию о пользователе и его правах.

В итоге, обернутый токен является надежным механизмом для обеспечения безопасности взаимодействия между клиентом и сервером, который имеет множество преимуществ по сравнению с альтернативными методами аутентификации и авторизации.

Обернутый токен в механизме безопасности: основной принцип работы

Принцип работы обернутого токена состоит в следующем:

- Пользователь запрашивает доступ к защищенному ресурсу и предоставляет свои учетные данные.

- Сервер аутентификации проверяет учетные данные и, если они верны, генерирует обернутый токен.

- Обернутый токен включает в себя информацию о пользователе и разрешениях, которые ему предоставлены.

- Сервер передает обернутый токен пользователю.

- При доступе к защищенному ресурсу пользователь предоставляет обернутый токен.

- Сервер ресурса передает обернутый токен валидационному серверу.

- Валидационный сервер проверяет подлинность обернутого токена и разрешения, чтобы определить, имеет ли пользователь доступ к ресурсу.

- При успешной проверке сервер ресурса предоставляет пользователю доступ к защищенному ресурсу.

Преимуществом использования обернутого токена является повышение безопасности системы. Поскольку обернутый токен является временным и одноразовым, его утечка или несанкционированное использование представляет значительно меньший риск, чем утечка или злоупотребление прямыми токенами.

Кроме того, обернутый токен позволяет предоставлять гибкие разрешения пользователям, контролируя доступ к отдельным ресурсам и определяя их срок действия. Это упрощает управление правами доступа и улучшает общую безопасность системы.

Итак, обернутый токен является надежным и эффективным механизмом безопасности, который позволяет эффективно аутентифицировать и авторизовать пользователей. Его использование помогает предотвратить угрозы безопасности и обеспечивает контроль доступа к защищенным ресурсам.

Аутентификация через обернутый токен: важность и надежность

Обернутый токен – одно из современных решений для обеспечения безопасности доступа. Его принцип работы заключается в том, что вместо передачи реального токена, передается обернутый токен, который содержит информацию о подлинности пользователя. Такая аутентификация очень важна и надежна, поскольку значительно снижает риск компрометации аутентификационных данных.

Одним из преимуществ обернутого токена является его невозможность восстановления и анализа. Он хранится на сервере в зашифрованном виде, что делает его практически неуязвимым для взлома и эксплуатации. Кроме того, использование обернутого токена позволяет ограничить доступ к определенным ресурсам или функциям, что полезно в случае утраты или кражи токена.

Другим преимуществом аутентификации через обернутый токен является возможность контроля сессии пользователя. Обернутый токен содержит информацию о сроке его действия, что позволяет серверу контролировать доступ пользователя к ресурсам. Это улучшает безопасность и предотвращает несанкционированный доступ к аккаунту.

В целом, аутентификация через обернутый токен является эффективным и безопасным способом проверки подлинности пользователя. Она обеспечивает надежную защиту от хакерских атак и кражи личных данных. Этот метод является приоритетным для многих компаний и сервисов, которые ценят безопасность своих пользователей.

Обернутые токены в механизме авторизации: ключевые возможности

Одной из основных возможностей обернутых токенов является полная изоляция пользовательских данных. При использовании обернутого токена, сервер авторизации передает клиенту специальный зашифрованный токен, вместо реальных учетных данных. Это позволяет сохранить конфиденциальность пользовательской информации и минимизировать риски утечки данных.

Другой важной возможностью обернутых токенов является ограничение срока действия токена. Каждый токен имеет ограниченное время жизни, после которого он становится недействительным. Такой подход позволяет увеличить безопасность авторизации, так как злоумышленнику будет гораздо сложнее использовать украденный или перехваченный токен.

Обернутые токены также предоставляют возможность гибкого управления правами доступа. Благодаря тому, что токены могут содержать дополнительные данные, такие как роли или разрешения, сервер приложений может легко проверить права пользователя и предоставить доступ только к необходимым ресурсам или функциональности.

Кроме того, обернутые токены позволяют повысить производительность системы авторизации за счет сокращения запросов к серверу авторизации. Принимая во внимание, что обернутый токен может быть расшифрован без обращения к серверу, дополнительные запросы к серверу авторизации становятся необязательными, что позволяет уменьшить нагрузку на систему и снизить время отклика.

Таким образом, использование обернутых токенов в механизме авторизации предоставляет ряд ключевых возможностей, повышающих безопасность и удобство использования, включая полную изоляцию пользовательских данных, ограничение срока действия токена, гибкое управление правами доступа и повышение производительности.

Обернутые токены и уровень безопасности: главные преимущества

Во-первых, обернутые токены основаны на принципе двухфакторной аутентификации. То есть, помимо стандартной аутентификации через пароль, пользователю необходимо иметь доступ к устройству, на котором хранится обернутый токен. Это значительно повышает безопасность, так как злоумышленнику будет крайне сложно подобрать и использовать обернутый токен без физического доступа к устройству пользователя.

Во-вторых, обернутые токены шифруются и подписываются с использованием сложных алгоритмов безопасности. Это обеспечивает непроницаемую защиту от взлома и подделки токена.

Третье преимущество связано с уникальностью каждого обернутого токена. При использовании обернутого токена, каждому пользователю предоставляется индивидуальный токен, который не может быть использован другими пользователями. Таким образом, риск возникновения конфликтов и ошибок исключается.

Наконец, обернутые токены позволяют ограничить доступ к определенной информации или функционалу. При наличии нескольких уровней безопасности или различных ролей пользователей, обернутый токен может быть настроен таким образом, чтобы разрешить или запретить определенные действия или просмотр информации.

В результате, использование обернутых токенов увеличивает уровень безопасности системы и защищает конфиденциальность данных пользователей.

Обернутые токены: интеграция и использование в приложениях

Обернутые токены (wrapped tokens) представляют собой новую технологию, которая позволяет интегрировать токены внутрь других протоколов или систем. Это приводит к ряду преимуществ, которые делают обертывание токенов привлекательным решением для различных приложений.

Одним из основных преимуществ обернутых токенов является возможность использования токенов в приложениях, которые изначально не были разработаны для работы с ними. Благодаря использованию дополнительных слоев абстракции и протоколов, обернутые токены могут быть интегрированы в уже существующие системы без необходимости их модификации.

Кроме того, обертывание токенов позволяет использовать различные протоколы и системы без необходимости взаимодействия с ними напрямую. Это делает интеграцию обернутых токенов более гибкой и удобной для разработчиков.

Еще одним преимуществом использования обернутых токенов является повышение безопасности приложений. Обернутые токены могут предоставлять различные механизмы шифрования и аутентификации, что делает их более защищенными по сравнению с обычными токенами. Это особенно важно при работе с критически важными данными или приложениями, где безопасность имеет первостепенное значение.

И наконец, использование обернутых токенов может упростить разработку и поддержку приложений. Благодаря стандартизации и упрощению работы с токенами, разработчики могут сосредоточиться на более важных аспектах разработки, не беспокоясь о деталях реализации аутентификации и авторизации.

В целом, обернутые токены представляют собой мощное средство интеграции и использования в приложениях. Их гибкость, безопасность и простота использования делают их привлекательным решением для различных типов приложений, независимо от их спецификации и требований.

Обернутый токен и сессионные ключи: сравнительный анализ

Сессионные ключи - это уникальные идентификаторы, которые генерируются при успешной аутентификации пользователя в системе. Они хранятся на сервере и связываются с конкретной сессией пользователя. При каждом запросе сессионный ключ передается в заголовке запроса или в куке, чтобы произвести проверку прав доступа к запрашиваемому ресурсу.

В отличие от сессионных ключей, обернутый токен является цифровой подписью, содержащей данные пользователя и права доступа. Обертка токена может быть передана между клиентом и сервером в виде HTTP-заголовка или куки. Передача обернутого токена осуществляется по протоколу SSL/TLS для обеспечения безопасности передаваемых данных.

Сравнительный анализ сессионных ключей и обернутого токена показывает, что оба механизма имеют свои преимущества и недостатки в зависимости от конкретной ситуации и требований безопасности. Сессионные ключи обеспечивают простоту и удобство использования, так как они хранятся на сервере и не требуют дополнительной обработки на клиентской стороне. Однако, сессионные ключи могут быть украдены или подделаны, что создает риск утечки данных и несанкционированного доступа.

Обернутый токен, в свою очередь, обеспечивает большую степень безопасности за счет цифровой подписи и шифрования данных. Также, обернутый токен позволяет передавать дополнительную информацию о пользователе и его правах доступа, что делает его более гибким и масштабируемым решением. Однако, использование обернутого токена требует дополнительных усилий по его генерации, проверке и обработке на клиентской и серверной сторонах.

В конечном итоге, выбор между сессионными ключами и обернутым токеном зависит от конкретной ситуации и требований безопасности. Необходимо учитывать размер и сложность системы, чувствительность передаваемых данных, а также доступные ресурсы для реализации и поддержки выбранного механизма. Важно адекватно оценить риски и преимущества каждого подхода и выбрать наиболее подходящее решение для конкретной ситуации.

Кеширование обернутых токенов: оптимизация производительности

Кеширование обернутых токенов позволяет уменьшить количество запросов к серверу и существенно ускорить время отклика системы. Это особенно актуально в случае, если система работает с большим количеством пользователей и обрабатывает множество запросов одновременно.

Когда обернутый токен получен с сервера и сохранен в кеше, можно использовать его без необходимости повторного обращения к серверу для получения нового токена. Вместо этого, система может использовать сохраненный токен из кеша для выполнения операций, требующих авторизации.

Кеширование обернутых токенов может быть реализовано различными способами. Одним из наиболее распространенных подходов является использование хранилища данных, такого как Redis или Memcached. Эти системы позволяют сохранять и извлекать данные из памяти, что значительно ускоряет доступ к обернутым токенам.

Помимо кеширования самого токена, можно также кешировать дополнительные данные, связанные с пользователем, которые могут быть полезны в процессе работы с обернутым токеном. Например, можно кешировать информацию о правах доступа пользователя, чтобы избежать повторного запроса к базе данных при каждой операции.

Однако необходимо быть внимательными при использовании кеширования обернутых токенов, так как кеш может становиться устаревшим со временем. Важно обновлять кеш с определенной периодичностью или при каждом изменении обернутого токена, чтобы избежать использования недействительных данных.

В итоге, кеширование обернутых токенов является эффективным средством оптимизации производительности системы. Оно позволяет снизить нагрузку на сервер, сократить время отклика и повысить скорость работы с обернутыми токенами. Различные методы кеширования позволяют выбрать наиболее подходящее решение в зависимости от требований системы и бизнес-процессов.

Обернутые токены и JWT: в чем различия и какой метод применять?

JWT - это компактный, самодостаточный и безопасный формат передачи информации в виде токена. Каждый JWT состоит из трех частей: заголовка, полезных данных и подписи.

Однако, иногда возникает необходимость обернуть JWT чтобы усилить его безопасность. В этом случае применяются обернутые токены. Они добавляют дополнительные слои безопасности к JWT, защищая его от несанкционированного использования или подделки.

Главное отличие между обернутыми токенами и JWT заключается в их структуре. В обернутом токене может быть использована любая структура данных, например, JSON, XML или просто строка. Но в отличие от JWT, обернутые токены не самодостаточны и требуют проверки учетных данных на серверной стороне.

Какой же метод использовать в определенной ситуации? Выбор зависит от требований проекта и его контекста. Если вы ищете простой и самодостаточный способ передачи информации с безопасностью, JWT - это хороший вариант. Он облегчает аутентификацию и авторизацию пользователя, а также предоставляет гибкий механизм обмена данными между различными системами.

Однако, если вам нужно дополнительное усиление безопасности и контроля за доступом к данным, обернутые токены могут быть предпочтительным вариантом. Они позволяют настраивать проверку учетных данных, а также добавлять защиту на уровне межсистемного взаимодействия.

Выводя на "чашу весов" все требования проекта и анализируя свои возможности и знания, вы определите, какой метод предпочтительнее использовать - JWT или обернутые токены.