Хеширование - это важный инструмент в области информационной безопасности. Оно позволяет преобразовывать данные в непонятную и необратимую форму, которую сложно подделать или восстановить. Важным свойством хеш-функций является уникальность результирующего значения: для разных данных должны получаться разные хеши. Однако иногда может возникнуть ситуация, когда хеш вычисляется неправильно и имеет сомнительное значение.

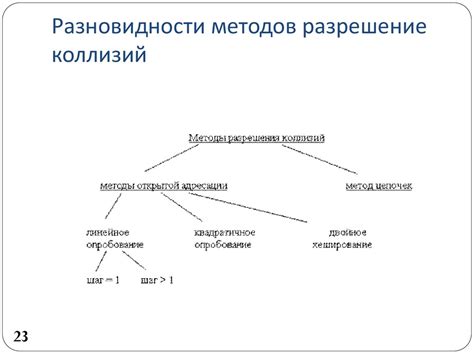

Одна из возможных причин неправильного значения хеша - это коллизия, то есть ситуация, когда разным исходным данным соответствует одинаковый хеш. Это может произойти из-за недостаточной длины хеш-функции или неправильного выбора алгоритма. Коллизии могут быть использованы злоумышленниками для атаки на систему: они могут подделать данные и представить их с таким же хешем, что и оригинал.

Другой возможностью неправильного значения хеша - это ошибки в программном коде или архитектурные проблемы. Ошибки могут возникнуть при выполнении хеш-функции или при обработке полученного значения. Например, ошибки в кодировании или передаче данных могут привести к искажению хеш-значения. В таком случае, правильная проверка хеша может дать ложно положительный или ложно отрицательный результат.

Правильное вычисление и использование хешей является важным компонентом безопасности данных. Знание возможных проблем и причин неправильного значения хеша позволяет принять соответствующие меры для защиты информации и предотвращения возможных атак.

Важность правильного значения хеша

Правильное значение хеша гарантирует целостность данных, и оно является одной из ключевых особенностей хеш-функций. Если данные были изменены, то хеш значительно различается от предыдущего значения, что позволяет обнаружить любые изменения в информации.

В контексте научно-технического блога, правильное значение хеша особенно важно, чтобы быть уверенным в достоверности и подлинности представленных результатов и выводов исследования. Неправильное значение хеша может указывать на возможные нарушения данных, а также может свидетельствовать о возможности изменения или подделки информации.

Кроме того, правильное значение хеша помогает обеспечить безопасность данных, а также предотвращает возможные атаки, такие как коллизии и подмена данных. Правильное значение хеша обеспечивает надежность и целостность информации, что особенно важно в научной и технической сфере.

В заключение, правильное значение хеша играет важную роль в научно-техническом блоге, обеспечивая целостность данных, достоверность информации и защиту от возможных атак. Правильно реализованный алгоритм хеш-функции помогает предотвратить ошибки и обеспечить надежность в работе блога.

Что такое хеш и зачем он нужен

Одной из основных причин использования хеш-функций является обеспечение безопасности данных. Хеш-функции позволяют преобразовать входные данные таким образом, что результат невозможно предсказать. Благодаря этому, даже небольшое изменение входных данных приводит к значительному изменению хеша.

Хеши широко используются в различных областях информационной безопасности, включая шифрование паролей и проверку целостности данных. Например, при хранении паролей в базе данных, обычно не хранится исходный пароль, а его хеш. Это позволяет проверить правильность введенного пароля, сравнивая его хеш с хешем, сохраненным в базе данных, не храня сам пароль.

Хеши также используются для проверки целостности данных. Например, при передаче файла по сети можно вычислить его хеш и передать получателю. Получатель может вычислить хеш полученного файла и сравнить его с полученным хешем. Если они совпадают, значит файл не был изменен в процессе передачи. В противном случае, есть повод предполагать, что файл был изменен и его целостность нарушена.

Виды хеш-функций и их особенности

Существует несколько видов хеш-функций, каждая из которых имеет свои особенности:

1. Криптографические хеш-функции:

Эти хеш-функции используются в криптографии для обеспечения безопасности данных. Они должны обладать свойством стойкости к различным атакам, таким как коллизии и обратное преобразование. Примеры таких хеш-функций включают SHA-1, SHA-256 и MD5.

2. Некриптографические хеш-функции:

Эти хеш-функции не требуют высокой стойкости к атакам и, следовательно, могут быть выполняются быстрее криптографических хеш-функций. Они часто используются для построения структур данных, таких как хеш-таблицы и проверки целостности файлов. Примеры некриптографических хеш-функций включают MurmurHash и FNV-1.

3. Универсальные хеш-функции:

Эти хеш-функции предназначены для использования в хеш-таблицах и при поиске данных. Они стремятся минимизировать коллизии и обеспечить равномерное распределение значений хеша. Примеры универсальных хеш-функций включают Universal Hash Function и Tabulation Hash Function.

Выбор подходящей хеш-функции зависит от требований конкретного применения. Криптографические хеш-функции подходят для защиты данных, но требуют большего времени и ресурсов для вычислений. Некриптографические и универсальные хеш-функции подходят для задач, где требуется скорость и эффективность.

Понимание различных видов хеш-функций поможет разработчикам выбрать наиболее подходящую для своих задач и обеспечить безопасность и производительность своих приложений.

Как неправильное значение хеша может повлиять на работу программы

Если в программе используется хеш-таблица, которая использует хеш-функцию для индексации данных, то неправильное значение хеша может привести к неправильной работе всей структуры данных. Например, если два разных набора данных имеют одинаковый хеш, то они будут помещены в одну и ту же ячейку хеш-таблицы. Это может привести к коллизиям, когда доступ к данным будет замедлен, а производительность программы ухудшится.

Неправильное значение хеша также может привести к неправильной работе программы, если она зависит от целостности данных. Например, если программа вычисляет хеш для файла и сравнивает его со значением хеша, сохраненным ранее, то неправильное значение хеша может указывать на изменение данных файла. Это может привести к ошибкам или некорректной обработке данных.

Кроме того, неправильное значение хеша может использоваться злоумышленниками для атак на программы. Например, злоумышленник может специально создать набор данных с неправильным хешем, чтобы вызвать коллизии в хеш-таблице и негативно повлиять на производительность программы или даже вызвать отказ в обработке запросов.

В итоге, неправильное значение хеша может привести к непредсказуемому поведению программы, ошибкам, потере данных или проблемам с безопасностью. Поэтому важно правильно выбирать и реализовывать хеш-функции, а также проверять целостность данных, чтобы избежать подобных проблем.

Важность правильной реализации хеш-функций

Хеш-функции играют важную роль в различных областях компьютерной науки. Они преобразуют входные данные, такие как текст или файлы, в уникальную последовательность символов определенной длины, называемую хешем. Правильная реализация хеш-функций имеет ключевое значение для обеспечения безопасности и эффективности в различных приложениях.

Одним из основных применений хеш-функций является обеспечение целостности данных. При использовании хэш-функций для хранения паролей, например, важно, чтобы результаты хеширования были уникальными и не могли быть просто восстановлены обратно. Неправильная реализация хэш-функций может привести к возможности коллизий, когда два разных входа дают одинаковый хеш, что позволяет злоумышленникам подобрать подходящий ввод, чтобы получить несанкционированный доступ к данным.

Другим применением хеш-функций является быстрый поиск и сортировка данных. Хеш-таблицы и хеш-наборы, использующиеся в различных алгоритмах и структурах данных, позволяют эффективно хранить и извлекать информацию. Однако, если хеш-функция реализована неправильно, это может привести к плохому распределению хешей и ухудшению производительности, так как эффективность хеш-таблицы зависит от минимального числа коллизий.

Кроме того, хеш-функции также используются в различных алгоритмах шифрования и цифровой подписи. Важно, чтобы хеш-функция была устойчива к атакам, таким как подбор пароля или перебор всех возможных входных значений. Неправильная реализация хеш-функции может привести к уязвимостям, которые могут быть использованы злоумышленниками для обхода защиты и получения доступа к зашифрованным данным или нарушения подлинности информации.

Итак, правильная реализация хеш-функций имеет большое значение для обеспечения безопасности, эффективности и надежности в различных областях компьютерной науки. Разработчики должны выбирать и реализовывать хеш-функции с учетом требований конкретных приложений и учитывать возможные уязвимости, чтобы обеспечить надежность и защиту данных.

Примеры практического применения хеш-функций

Хеш-функции имеют широкое применение в различных областях, связанных с обработкой данных и защитой информации. Ниже приведены несколько примеров использования хеш-функций:

1. Хранение паролей

Хеш-функции используются для хранения паролей в зашифрованном виде. При регистрации пользователей, их пароли не сохраняются как обычный текст, а преобразуются в хеш-значение. Это позволяет хранить пароли в безопасном виде, предотвращая возможность получения их из базы данных злоумышленниками.

2. Цифровая подпись

Хеш-функции используются для создания цифровой подписи, которая подтверждает авторство и целостность электронного документа. Хеш-значение документа вычисляется и шифруется с использованием личного ключа автора. Затем полученная цифровая подпись сверяется с публичным ключом автора, чтобы убедиться в подлинности документа.

3. Проверка целостности данных

Хеш-функции используются для проверки целостности данных, особенно при передаче файлов через сеть. Передача файла в сопровождении хеш-значения позволяет получателю проверить, не был ли изменен файл в процессе передачи. Получатель вычисляет хеш-значение полученного файла и сравнивает его с присланным хеш-значением. Если они совпадают, то файл цел и не был поврежден.

4. Уникальные идентификаторы

Хеш-функции используются для создания уникальных идентификаторов для различных объектов. Например, в базах данных хеш-значения могут использоваться в качестве первичных ключей для быстрого доступа и сортировки записей.

Хеш-функции играют важную роль в обеспечении безопасности и эффективности различных систем и приложений. Они помогают защитить данные от несанкционированного доступа и изменений, а также обеспечивают быстрый доступ и обработку информации.