В современном цифровом мире безопасность информации играет огромную роль. Нарушение прав доступа стало злободневной проблемой, с которой сталкиваются как крупные компании, так и обычные пользователи. Такое нарушение может иметь серьезные последствия, включая утечку конфиденциальных данных, финансовые потери или даже угрозу жизни.

Причины нарушения прав доступа могут быть разнообразными. В одних случаях это недостаточные технические меры безопасности, в других — ошибки в политике доступа к системе. Некоторые нарушения могут быть случайными, вызванными невнимательностью или незнанием правил. Однако часто возникают и целенаправленные атаки со стороны злоумышленников, желающих получить несанкционированный доступ к защищенной информации или причинить вред.

Последствия нарушения прав доступа могут быть катастрофическими как для организаций, так и для отдельных лиц. Утечка коммерческой или личной информации может привести к серьезным финансовым потерям и угрозе репутации. В случае утечки конфиденциальной информации в государственной сфере или в области национальной безопасности, последствия могут быть весьма опасными и иметь глобальный масштаб.

Для предотвращения нарушений прав доступа существует множество способов. Это включает в себя внедрение современных систем авторизации и аутентификации, использование сложных паролей и технологий биометрии, а также обучение сотрудников основным правилам безопасности информации. Эффективная защита информации требует постоянного мониторинга, обновления и анализа уязвимых мест системы. Важно также следить за изменениями в угрозах безопасности и быть готовыми адаптироваться к новым методам атак.

Причины нарушения прав доступа

Нарушение прав доступа может быть вызвано различными причинами:

- Слабые пароли и недостаточная безопасность аутентификации;

- Недостаточная защита сетевых ресурсов и уязвимости;

- Утеря или кража учетных данных пользователей;

- Необходимость доступа к конфиденциальной информации;

- Нарушение правил и политик безопасности компании;

- Социальная инженерия и фишинг-атаки;

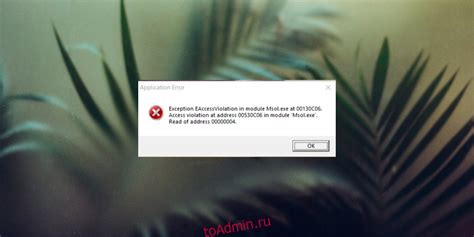

- Недостатки в программном обеспечении и операционной системе;

- Нарушение прав доступа в результате действий злоумышленника или ошибок персонала.

Все эти причины являются серьезной угрозой безопасности информации и могут привести к различным последствиям, включая:

- Кражу и утечку конфиденциальных данных;

- Нанесение ущерба репутации компании;

- Потерю доходов и клиентов;

- Взлом и манипуляцию информацией;

- Нарушение законодательства и возможную ответственность.

Для предотвращения нарушения прав доступа важно применять соответствующие меры безопасности, такие как использование сильных паролей, установка обновлений и патчей для программного обеспечения, обучение персонала основам безопасности информации и использование современных технологий защиты.

Последствия нарушения прав доступа

Нарушение прав доступа может иметь серьезные последствия для организации или пользователя:

- Утечка конфиденциальной информации, которая может вызвать финансовые потери или повреждение репутации.

- Несанкционированный доступ к чужим данным, что может привести к краже личной информации, фальсификации документов или мошенничеству.

- Повреждение или уничтожение данных, что может привести к потере ценной информации или прерыванию бизнес-процессов.

- Нарушение законодательства и негативные юридические последствия, так как неправомерный доступ к данным может повлечь за собой судебные исковые решения или уголовную ответственность.

- Снижение производительности, так как несанкционированный доступ или злоумышленные действия могут вызвать проблемы с работой информационных систем и снижение эффективности работы персонала.

- Повышение риска для информационной безопасности организации, так как нарушители могут получить доступ к важным системам или данных и использовать их в злонамеренных целях.

Для предотвращения этих последствий необходимо принимать меры по защите прав доступа, такие как регулярное обновление паролей, настройка прав доступа согласно принципу "минимум привилегий", мониторинг активности пользователей и использование специализированного программного обеспечения для обнаружения и предотвращения нарушений.

Способы предотвращения нарушения прав доступа

В целях обеспечения безопасности информации и предотвращения нарушения прав доступа к системе или ее данным необходимо применять соответствующие меры защиты. Рассмотрим некоторые основные способы предотвращения таких нарушений:

1. Сильные пароли и многофакторная аутентификация. Используйте сложные пароли, состоящие из комбинации букв, цифр и специальных символов. Также рекомендуется включать многофакторную аутентификацию, чтобы требовать от пользователя предоставление двух или более различных факторов (например, пароль и одноразовый код) для доступа к системе.

2. Регулярное обновление и обновление программного обеспечения. Периодически проверяйте наличие обновлений и патчей для всех используемых программ и операционной системы, а также загружайте и устанавливайте их своевременно. Уязвимости в программном обеспечении могут быть использованы злоумышленниками для несанкционированного доступа.

3. Ограничение прав доступа. Задавайте строгое управление доступом к системе и ее данным. Пользователям должны быть назначены только те права доступа, которые необходимы для выполнения их профессиональных обязанностей. Необходимо также регулярно проверять и обновлять права доступа.

4. Мониторинг и анализ журналов доступа. Ведите журнал доступа к системе и регулярно мониторьте его для выявления необычной активности или подозрительных попыток доступа. Анализируйте журналы, чтобы выявить потенциальные нарушения безопасности и предотвратить их до возникновения серьезных проблем.

5. Обучение сотрудников. Организуйте регулярное обучение сотрудников вопросам безопасности информации, а также правилам и процедурам, связанным с доступом к системе. Чем лучше обучены сотрудники, тем меньше вероятность попадания злоумышленников.

Соблюдение рекомендованных практик и применение указанных способов предотвращения нарушения прав доступа может в значительной степени повысить безопасность системы и защитить данные от несанкционированного доступа.

Необходимость регулирования доступа

В современном информационном обществе все больше данных обрабатывается и хранится в цифровом формате. Это создает реальную угрозу для конфиденциальности и безопасности информации. Нарушение прав доступа может иметь серьезные последствия для бизнеса и частных лиц.

Одной из основных причин нарушения прав доступа является человеческий фактор. Люди могут непреднамеренно или намеренно передавать информацию неуполномоченным лицам. Недостаточное обучение и небрежность в обращении с конфиденциальными данными могут привести к утечке информации и серьезным финансовым потерям.

Способы предотвращения нарушения прав доступа включают в себя установление строгих политик безопасности и контроль доступа к информации. Необходимо ограничить доступ только к тем, кто имеет необходимые полномочия, и контролировать действия пользователей. Кроме того, необходимо регулярно обучать персонал правилам безопасности и осведомлять их об актуальных угрозах и методах защиты.

Регулирование доступа к информации – это необходимая мера для обеспечения безопасности и конфиденциальности, и оно должно быть уделено должное внимание как в организациях, так и на уровне государства.

Роли и полномочия пользователей

В компьютерных системах существуют различные роли пользователей, каждая из которых предоставляет определенные полномочия. Роли определяют уровень доступа каждого пользователя к ресурсам системы и функционалу программного обеспечения.

Следующие роли пользователей обычно встречаются в информационных системах:

| Роль | Полномочия |

|---|---|

| Администратор | Полный доступ ко всем ресурсам и право управлять пользователями, настройками системы и безопасностью. |

| Пользователь с правами администратора | Похожие полномочия, как у администратора, но с некоторыми ограничениями, заданными администратором. |

| Менеджер | Полномочия для управления определенной частью системы, такой как управление пользователями, контроль доступа и отчетность. |

| Пользователь | Полномочия для использования базового функционала системы без возможности изменения настроек или управления ресурсами. |

| Гость | Ограниченные полномочия для доступа к определенным ресурсам и выполнения определенных функций системы. |

Разграничение ролей и полномочий пользователей важно для обеспечения безопасности системы и предотвращения нарушения прав доступа. Администраторы должны строго контролировать права доступа каждого пользователя и регулярно обновлять политики безопасности, чтобы избежать возможных уязвимостей.

Защита системы от внешних угроз

Аутентификация и авторизация. Один из способов защиты системы - это реализация аутентификации и авторизации. Аутентификация проверяет подлинность личности пользователя, а авторизация определяет права доступа пользователя к ресурсам системы. Эти меры позволяют контролировать доступ к системе и предотвращать несанкционированный вход.

Шифрование данных. Шифрование данных помогает обеспечить конфиденциальность информации, которая передается между системой и внешними источниками. Использование надежных алгоритмов шифрования позволяет предотвратить раскрытие данных злоумышленникам, которые могут перехватывать информацию в процессе передачи.

Фаерволы и системы обнаружения вторжений. Фаерволы и системы обнаружения вторжений защищают систему от внешних атак и могут своевременно обнаруживать попытки несанкционированного доступа. Они осуществляют контроль входящего и исходящего трафика, фильтруют его и блокируют подозрительные пакеты данных.

Обновление программного обеспечения. Регулярное обновление программного обеспечения является важной мерой защиты от внешних угроз. Разработчики выпускают патчи и обновления, которые закрывают известные уязвимости системы и улучшают ее безопасность. Установка обновлений своевременно помогает предотвратить возможные атаки, связанные с известными уязвимостями.

Обучение персонала. Обучение персонала является неотъемлемой частью защиты системы от внешних угроз. Работники должны быть ознакомлены с правилами безопасности, различными методами атак и способами предотвращения их. Они должны знать, как обращаться с чувствительными данными, избегать кликать на подозрительные ссылки или открывать вредоносные вложения в электронной почте.

Резервное копирование данных. Регулярное создание резервных копий данных является важной мерой защиты от внешних угроз. В случае атаки или других инцидентов, резервные копии могут быть использованы для восстановления информации и восстановления работоспособности системы.

Усиление защиты системы от внешних угроз является постоянным процессом. Только совокупность различных мер защиты может обеспечить надежность и безопасность работы системы в условиях постоянно изменяющихся угроз.