В современном информационном обществе злонамеренные вызовы, такие как киберпреступления и хакерские атаки, стали все более распространением и опасными. Эти вызовы не только наносят вред отдельным пользователям и организациям, но и могут оказывать серьезное влияние на социальные, экономические и политические процессы в мире. Понимание причин, последствий и способов борьбы с злонамеренными вызовами является ключевым вопросом для защиты нашего информационного пространства.

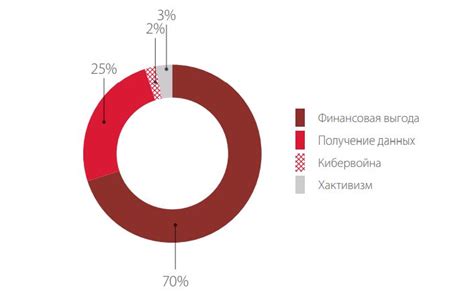

Одной из основных причин, по которой злоумышленники приступают к злонамеренным вызовам, является личная выгода. Киберпреступники могут получить доступ к чувствительной информации, такой как финансовые данные или персональные данные, и использовать ее для собственных корыстных целей. Это может включать кражу денег через мошеннические операции, шантаж с помощью угрозы публикации интимных фотографий или продажа информации конкурирующим фирмам или государствам.

Последствия злонамеренных вызовов могут быть катастрофическими как для отдельных лиц, так и для организаций или целых стран. Потеря финансовых средств, утечка конфиденциальной информации, нарушение работы критической инфраструктуры и финансового рынка - все это только некоторые примеры. Кроме того, злонамеренные вызовы могут способствовать распространению фейковых новостей и дезинформации, что создает нестабильность и недоверие в обществе.

Для борьбы с злонамеренными вызовами необходимо принимать комплексные меры. Во-первых, необходимо обеспечить надежность информационных систем и защиту персональных данных. Это может включать использование современных антивирусных программ, фаерволов и регулярное обновление программного обеспечения. Во-вторых, важно обучать пользователей основам кибербезопасности, чтобы они могли распознавать и избегать подозрительных ситуаций, таких как фишинговые атаки и вредоносные ссылки. В-третьих, необходимо разработать эффективные законы и политики, которые будут регулировать использование информационных технологий и наказывать злоумышленников.

Антагонистические вызовы в информационном пространстве становятся все более сложными и опасными с каждым годом. Только совместными усилиями правительств, организаций и отдельных пользователей мы можем противостоять этому вызову и обеспечить безопасность нашей информационной среды для будущих поколений.

Изменение цели атаки

В злонамеренном вызове изменение цели атаки часто используется как способ усложнения обнаружения и анализа действий злоумышленников.

Злоумышленники могут изменять цель атаки по разным причинам. Одна из основных причин - избежать установки защитных мер или обход идентификации и анализа конкретной системы. Переключение на другую цель может также помочь злоумышленникам избежать выявления и легче добиться своих целей.

Изменение цели атаки может быть осуществлено путем выбора новой системы или слабого звена в сети. Злоумышленники могут также перейти от одной цели к другой на разных этапах атаки, чтобы максимизировать свои возможности для достижения поставленных целей.

Следствием изменения цели атаки может быть распространение вредоносных программ, кража данных, вымогательство или просто нарушение работы системы или сети.

Борьба с изменением цели атаки требует постоянного мониторинга сети и систем, идентификации изменений в поведении злоумышленников и принятия соответствующих мер безопасности.

Анонимность и сложность отслеживания

Злоумышленники могут использовать различные способы скрытия своей истинной личности. Они могут создавать фальшивые профили в социальных сетях, использовать анонимные прокси-серверы или специальные программы для сокрытия своего IP-адреса. Также они могут использовать специальные программы и методы шифрования, чтобы защитить свои действия и обезопасить себя от преследования.

Полиция и специалисты по кибербезопасности сталкиваются с трудностями в отслеживании и идентификации злоумышленников. Сложность заключается в том, что при таких преступлениях часто отсутствуют явные улики или свидетели, а виртуальные следы, оставленные злоумышленником, могут быть неочевидны или трудно распознаваемыми.

Однако существуют методы и технологии, которые позволяют увеличить шансы на успешное выявление и преследование злоумышленников. Это включает использование специальных аналитических программ и инструментов, мониторинг интернет-трафика, сотрудничество с провайдерами интернет-услуг, обучение сотрудников правоохранительных органов и специалистов в области кибербезопасности.

Борьба с анонимностью и сложностью отслеживания злоумышленников является важной задачей, которая требует усилий со стороны государственных органов, общественности и бизнес-сектора. Только путем совместных усилий можно обеспечить безопасность и ответственность в виртуальном пространстве.

Финансовые мотивы злоумышленников

Злоумышленники могут использовать вредоносные программы, такие как трояны, шпионские программы и рекламное ПО, чтобы украсть финансовую информацию, такую как банковские реквизиты, пароли и кредитные данные. Они могут также проводить мошеннические операции, вроде фальшивых онлайн-магазинов или кражи идентичности, чтобы получить доступ к финансовым аккаунтам.

Киберпреступники могут также зарабатывать деньги на рассылке спама, где они получают комиссию за каждое отправленное письмо или за продажу фальшивых товаров и услуг. Они также могут вымогать выкупы, проводить кибератаки на организации и требовать выкуп для возврата доступа к данным, или устраивать мошенничества с использованием криптовалют, таких как Биткойн.

Финансовые мотивы злоумышленников являются сильным стимулом для их злонамеренных действий, и это создает серьезные проблемы для предприятий, организаций и частных лиц. Для борьбы с этими преступлениями необходимо применять различные технические и организационные меры безопасности, включая использование сетевых межфильтров, сильных паролей, автоматического обновления программного обеспечения и обучение пользователей основным принципам информационной безопасности.

| Примеры финансовых мотивов: | Последствия: | Способы борьбы: |

|---|---|---|

| Кража финансовых данных | Потеря денег и возможность кредитной мошенничества | Хранение данных в зашифрованном виде, двухфакторная аутентификация |

| Мошенничества с использованием криптовалют | Потеря криптовалютных средств | Безопасное хранение криптовалюты, использование надежных обменных площадок |

| Мошенничество через фальшивые онлайн-магазины | Потеря денег, получение поддельных товаров | Проверка подлинности магазина, использование безопасных платежных систем |

Персональные данные как ценная информация

Персональные данные могут быть использованы злоумышленниками для различных целей, включая мошенничество, кражу личности, шантаж и другие преступления. Зондернеты также могут использовать эти данные для продажи или передачи другим лицам, что может привести к серьезным нарушениям конфиденциальности и неприятностям для пострадавших.

Защита персональных данных имеет важное значение для предотвращения злонамеренных вызовов и обеспечения безопасности в сети.

Существуют различные способы защиты персональных данных от злоумышленников. Важно соблюдать основные правила безопасности, такие как использование надежных паролей, ограничение доступа к личной информации, обновление программного обеспечения и браузеров, а также неотклонимое соблюдение основных принципов безопасности онлайн.

Следует также быть внимательным при предоставлении персональной информации в онлайн-сервисах или на сайтах. Необходимо убедиться в безопасности сайта и его политике конфиденциальности перед предоставлением своих личных данных. Кроме того, регулярная проверка своей учетной записи и мониторинг активности помогут быстро обнаружить и реагировать на любые подозрительные действия или нарушения безопасности.

В целом, осведомленность о значимости персональных данных и о методах защиты является важным шагом для предотвращения злонамеренных вызовов и увеличения общей безопасности в интернете.

Распространение вредоносных программ

Распространение вредоносных программ может происходить различными способами. В настоящее время основными методами распространения являются:

- Фишинг. Атакующий создает поддельные веб-сайты или электронные письма, которые имитируют официальные ресурсы или коммуникацию. Пользователи, не подозревая об опасности, раскрывают свои личные данные, пароли и банковские реквизиты.

- Вредоносные вложения в электронных письмах. Киберпреступники отправляют пострадавшим электронные письма с вредоносными вложениями, например, исполняемые файлы или документы с макросами. При открытии этих файлов вредоносная программа запускается и инфицирует компьютер.

- Использование уязвимостей программного обеспечения. Киберпреступники ищут и эксплуатируют уязвимости в популярном программном обеспечении, таком как операционные системы и браузеры. После взлома компьютера, они могут установить и запустить вредоносные программы.

- Установка через программное обновление. Киберпреступники создают фальшивые программные обновления, которые содержат вредоносные программы. Пользователи, думая, что они загружают безопасные обновления, фактически устанавливают вредоносное ПО на свои компьютеры.

- Вирусы, черви и троянские программы. Киберпреступники создают вредоносные программы, которые способны распространяться самостоятельно через локальные сети, электронную почту и другие каналы. Они инфицируют компьютеры и могут копировать, удалять или изменять файлы и данные.

Для борьбы с распространением вредоносных программ необходимо соблюдать осторожность и принимать меры по повышению безопасности компьютера. Важно обновлять программное обеспечение, использовать надежные антивирусные программы, не открывать подозрительные вложения и быть внимательными при посещении веб-сайтов.

Распространение фейковой информации

Причины распространения фейковой информации могут быть разными. Некоторые люди делают это для достижения своих личных целей или для укрепления своей политической позиции. Другие распространяют фейки ради прибыли или из-за своего нравственного разложения. Иногда фейковая информация начинает распространяться случайно, а затем активно подхватывается и переосмысливается другими пользователями.

Распространение фейковой информации имеет серьезные последствия для общества. Во-первых, оно может вызывать панику и хаос среди населения. Во-вторых, фейки могут нанести ущерб репутации компаний, организаций или политических деятелей. Кроме того, фейковая информация может оказать негативное влияние на результаты выборов и подорвать доверие к общественным институтам.

Борьба с распространением фейковой информации является актуальной задачей для общества. Одним из способов справиться с фейками – это повышение осведомленности населения о проблеме фейковой информации и подтверждение фактов перед тем, как делиться информацией. Также эффективным инструментом может быть разработка технических решений для выявления и фильтрации фейковой информации.

В целом, распространение фейковой информации может серьезно нарушить общественное доверие и стабильность. Поэтому важно принимать меры для борьбы с этим явлением и всегда проверять достоверность информации, прежде чем делиться ей с другими.

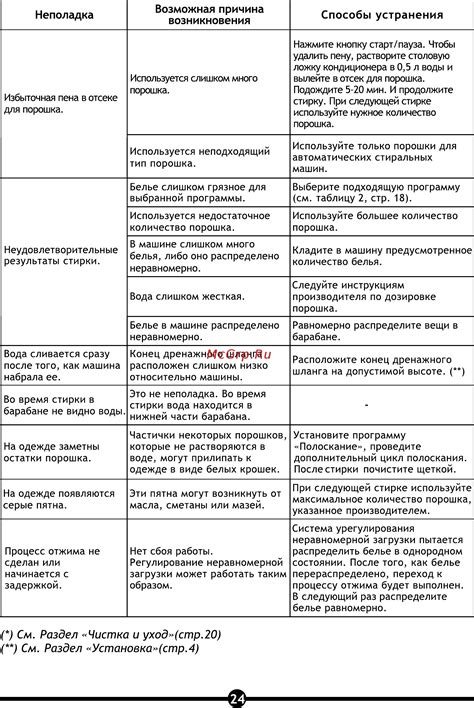

Возможная техническая неполадка в работе систем

Программные ошибки могут возникать в результате ошибок разработчиков или неправильных настроек системы. Они могут привести к некорректной работе программы или даже полному ее отказу.

Атаки хакеров также могут быть причиной технических неполадок в системе. Хакеры могут использовать различные методы, такие как внедрение вредоносного кода или перегрузка системы, чтобы вызвать сбои в работе системы.

Отказ оборудования также может привести к неполадкам в системе. Если важные компоненты системы, такие как серверы или маршрутизаторы, перестают функционировать, это может привести к недоступности или некорректной работе системы.

Для борьбы с возможными техническими неполадками в работе системы необходимо принимать соответствующие меры. Важно уделять большое внимание тестированию и отладке программного обеспечения перед его внедрением. Также необходимо регулярно обновлять системное оборудование и мониторить его работу, чтобы выявить и устранить возможные проблемы до их возникновения.

Также, для защиты от атак хакеров, необходимо использовать современные методы защиты информации, такие как сетевые брандмауэры, антивирусные программы и системы обнаружения вторжений. Важно также регулярно обновлять эти системы, чтобы быть защищенными от новых угроз.

Все эти меры помогут уменьшить вероятность возникновения технических неполадок в работе системы и обеспечить ее стабильную и безопасную работу.

Угроза национальной безопасности

Злонамеренный вызов представляет серьезную угрозу для национальной безопасности государства. Этот тип вызова нацелен на осуществление дестабилизации, разрушения или ослабления инфраструктуры, экономики, политической системы и общества в целом.

Одной из основных целей злонамеренного вызова является манипуляция массовым сознанием, что может привести к социальным конфликтам, нарушению законности и даже насилию. Кибератаки, взломы информационных систем и распространение фейковой информации только усиливают эту угрозу.

Успех злонамеренного вызова может привести к значительным последствиям для государства. Нарушение работы критической инфраструктуры, такой как энергетические системы, системы связи или финансовые институты, может привести к экономическому краху и нарушению социальной стабильности.

Борьба с угрозой национальной безопасности требует комплексного подхода и сотрудничества государства, частных компаний и гражданского общества. Необходимо разработать и реализовать стратегии, направленные на защиту критической инфраструктуры, улучшение законодательства и повышение информационной безопасности.

| Причины злонамеренного вызова | Последствия злонамеренного вызова | Способы борьбы с злонамеренным вызовом |

|---|---|---|

| Экономические и политические интересы | Дестабилизация и нарушение законности | Защита критической инфраструктуры |

| Желание разрушить или ослабить государство | Экономический крах и социальное напряжение | Улучшение законодательства |

| Манипуляция массовым сознанием | Распространение фейковой информации | Повышение информационной безопасности |