Уязвимость - это слабое место или недостаток в системе, которое может быть использовано злоумышленниками для нарушения ее безопасности или причинения вреда. Уязвимость может быть связана с программным обеспечением, аппаратным обеспечением, сетевой инфраструктурой или ошибкой в управлении информацией.

Определить и устранить уязвимости - важная задача для защиты информационной системы от несанкционированного доступа, атак или утечки данных. Уязвимые места можно найти и исправить на основе анализа безопасности и тестирования на проникновение.

Некоторые примеры уязвимостей включают неправильную обработку ввода данных, отсутствие аутентификации или авторизации, незашифрованную передачу чувствительной информации, открытые порты и службы, уязвимости веб-приложений и многое другое.

Важно отметить, что эффективное управление уязвимостями требует постоянного мониторинга и обновления системы, чтобы минимизировать риск возможной атаки или иных проблем с безопасностью. Безопасность - это непрерывный процесс, и только грамотное управление уязвимостями позволяет достичь стойкой защиты информационной системы.

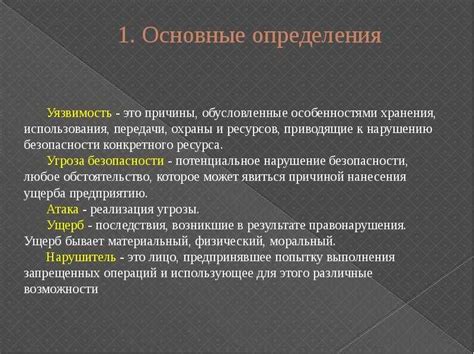

Что такое уязвимость: основные определения и примеры

Одним из наиболее распространенных типов уязвимостей являются уязвимости программного обеспечения. Они возникают из-за ошибок в коде программ, которые могут быть использованы для выполнения нежелательных операций, таких как внедрение вредоносного кода или обход системы аутентификации.

Примером уязвимости программного обеспечения является уязвимость исполнения произвольного кода (Arbitrary Code Execution). В случае наличия такой уязвимости, злоумышленник может выполнить произвольный код на компьютере пользователя или сервере, получить доступ к конфиденциальным данным или даже получить полный контроль над системой.

Уязвимости могут также возникать в сетевой инфраструктуре, например, в протоколах связи или настройках устройств. Например, уязвимость маршрутизатора может позволить злоумышленнику перехватывать или изменять данные, передаваемые через сеть.

Человеческий фактор также может являться источником уязвимостей. Неправильная настройка или использование слабых паролей может открыть доступ злоумышленникам к системе. Социальная инженерия - это также метод, с помощью которого злоумышленник может получить доступ к защищенной системе, используя манипуляцию и обман.

- Важно понимать, что уязвимости не всегда обусловлены недостатками в технологических решениях. Они могут быть результатом недостатков в процессах разработки, настройке и управлении информационными системами.

- Предотвращение уязвимостей требует системного подхода, который включает в себя обновление программного обеспечения, настройку безопасности сетевой инфраструктуры, обучение сотрудников и применение правильной политики безопасности.

- Регулярное сканирование на наличие уязвимостей и исправление обнаруженных проблем также являются важными мерами для обеспечения безопасности информационных систем.

Определение уязвимости в информационной безопасности

Существует несколько видов уязвимостей в информационной безопасности:

Уязвимости веб-приложений: Это уязвимости, связанные с ошибками веб-приложений, такие как некорректная проверка пользовательского ввода, несанкционированный доступ к базам данных или недостаточная авторизация и аутентификация. Примером может служить SQL-инъекция, когда злоумышленник вводит специально сформированные SQL-запросы для получения доступа к базе данных.

Уязвимости сетевой инфраструктуры: Это уязвимости, связанные с недостаточной безопасностью сети, такие как открытые порты, слабые пароли или незащищенные протоколы. Примером может служить удаленное выполнение кода, когда злоумышленник получает доступ к компьютеру по сети и выполняет код без разрешения пользователя.

Уязвимости операционных систем: Это уязвимости, связанные с ошибками в операционных системах, такие как уязвимости в ядре или слабые места в системе аутентификации. Примером может служить уязвимость, позволяющая злоумышленнику получить повышенные привилегии на компьютере.

Уязвимости приложений для мобильных устройств: Это уязвимости, связанные с ошибками в приложениях для мобильных устройств, такие как несанкционированный доступ к личной информации, отслеживание пользователя или некорректная обработка пользовательского ввода. Примером может служить уязвимость, позволяющая злоумышленнику получить доступ к контактам или сообщениям пользователя.

Эффективная защита от уязвимостей требует постоянного мониторинга, обновления и исправления системы, а также реализации соответствующих мер безопасности, таких как использование сильных паролей, шифрование данных и настройка брандмауэра.

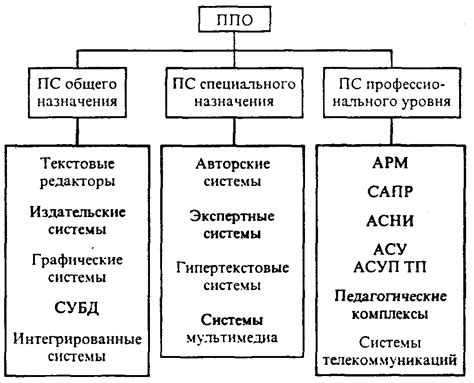

Классификация уязвимостей в программном обеспечении

Существует несколько основных типов уязвимостей, которые могут быть обнаружены в программном обеспечении:

1. Уязвимости ввода данных. К этой категории относятся уязвимости, связанные с вводом данных пользователем. Например, неправильная обработка вредоносных данных, некорректное использование пользовательского ввода и другие подобные уязвимости.

2. Уязвимости аутентификации и авторизации. В эту категорию входят уязвимости, связанные с некорректной обработкой процесса аутентификации и авторизации пользователей. Например, отсутствие механизмов защиты от подбора паролей или недостаточная проверка прав доступа.

3. Уязвимости сетевого взаимодействия. К этой категории относятся уязвимости, связанные с использованием сетевых протоколов и взаимодействием с другими системами. Например, незащищенное соединение, неправильная обработка сетевых запросов, уязвимости в сетевых сервисах.

4. Уязвимости хранения данных. В этой категории собраны уязвимости, связанные с некорректным хранением данных в системе. Например, открытый доступ к файлам базы данных, незашифрованные данные, неправильно установленные права доступа.

5. Уязвимости выполнения кода. К этой категории относятся уязвимости, связанные с неправильной обработкой и выполнением кода в системе. Например, недостаточная проверка входных данных, использование небезопасных функций, возможность удаленного выполнения кода.

Это лишь некоторые категории уязвимостей, и их классификация может варьироваться в зависимости от программного обеспечения. Однако, систематический подход к идентификации и устранению уязвимостей помогает повысить безопасность программных продуктов и предотвратить эксплуатацию слабых мест системы злоумышленниками.

Примеры уязвимостей веб-приложений

Уязвимости веб-приложений могут привести к серьезным последствиям, таким как несанкционированный доступ к данным пользователей или возможность выполнения вредоносных действий на сервере. Ниже приведены несколько типичных уязвимостей веб-приложений:

- SQL-инъекции: это уязвимость, которая возникает, когда веб-приложение неправильно обрабатывает ввод пользователя в SQL-запросах к базе данных. Злоумышленник может использовать эту уязвимость для выполнения вредоносных SQL-запросов и получения конфиденциальной информации.

- Межсайтового скриптинга (XSS): это уязвимость, которая позволяет злоумышленнику внедрять вредоносный код (обычно JavaScript) на веб-страницу, просматриваемую другими пользователями. Это может привести к краже данных, перенаправлению на вредоносные сайты или выполнению злоумышленником действий от имени пользователя.

- Уязвимости аутентификации и авторизации: неправильное управление процессом аутентификации и авторизации может привести к утечке паролей, подделке идентификаторов сеансов или повышению привилегий. Это может быть вызвано слабыми паролями, отсутствием проверки подлинности или неправильной конфигурацией авторизации.

- Межсайтовых запросов подделки (CSRF): злоумышленник может использовать эту уязвимость для выполнения нежелательных действий от имени аутентифицированного пользователя. Например, злоумышленник может отправить маскированный запрос, который изменит настройки пользовательского профиля или выполнит действия с финансовыми средствами.

- Уязвимости загрузки файлов: если веб-приложение неправильно проверяет и обрабатывает загружаемые пользователем файлы, злоумышленник может загрузить вредоносные файлы на сервер и исполнять их. Это может позволить злоумышленнику выполнять код на сервере или обойти механизмы безопасности.

- Инъекции команд операционной системы: если веб-приложение передает непроверенный ввод пользователя в команду операционной системы, злоумышленник может выполнить произвольные команды на сервере. Это может привести к удаленному выполнению кода и раскрытию конфиденциальных данных.

Вышеуказанные примеры уязвимостей являются лишь некоторыми из многих возможных уязвимостей, с которыми сталкиваются веб-приложения. Защита от таких уязвимостей требует внимательности, тщательной проверки кода и применения соответствующих мер безопасности на каждом этапе разработки и эксплуатации веб-приложения.

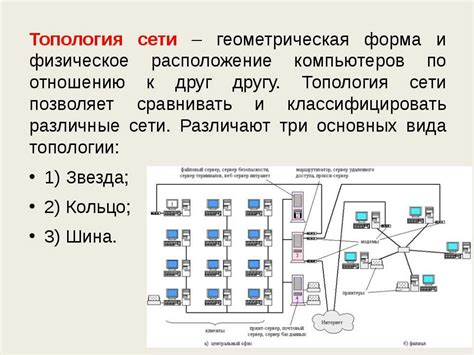

Сетевые уязвимости и их виды

Существует несколько типов сетевых уязвимостей:

| Вид уязвимости | Описание | Пример |

|---|---|---|

| Уязвимость отказа в обслуживании (DoS) | Атака, при которой злоумышленник перегружает систему или сетевой ресурс, заставляя его становиться недоступным для легитимных пользователей. | Послание, содержащее ошибочно сформированный пакет данных, может перегрузить сетевой роутер и вызвать отказ в его работе. |

| Уязвимость открытых портов | Открытый сетевой порт, который не защищен паролем или другим методом аутентификации, может предоставить злоумышленнику доступ к системе. | Открытый порт 22 на сервере SSH может привести к несанкционированной удаленной аутентификации и получению контроля над сервером. |

| Уязвимость кода | Слабое место, возникшее из-за ошибок или уязвимостей в программном коде, которое может быть использовано для запуска вредоносного кода или выполнения несанкционированных операций. | Уязвимость в браузере, позволяющая выполнить JavaScript-код с вредоносными намерениями на странице пользователя, может привести к краже личной информации. |

| Уязвимость переполнения буфера | Атака, при которой злоумышленник передает входные данные, которые превышают размер буфера, что позволяет ему перезаписать важные данные или запустить вредоносный код. | Передача слишком длинной строки в программу, приводящая к перезаписи памяти и выполнению несанкционированных операций. |

Понимание сетевых уязвимостей и их различных видов является важным фактором для обеспечения безопасности компьютерных систем и сетей. Важно регулярно обновлять и патчить системное программное обеспечение и применять сложные пароли и механизмы аутентификации, чтобы минимизировать возможность использования уязвимостей злоумышленниками.